HKTL_PDFPASS

Trojan-Clicker.Win32.Agent.syp (Kaspersky); Mal/Generic-L (Sophos); Trojan.Win32.Clicker!BT (Sunbelt); Trojan horse Generic9_c.BXAZ (AVG)

Windows 2000, Windows XP, Windows Server 2003,Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

- マルウェアタイプ: ハッキングツール

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

プログラムは、ワーム活動の機能を備えていません。

プログラムは、バックドア活動の機能を備えていません。

プログラムは、ダウンロードする機能を備えていません。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

プログラムは、以下のフォルダを作成します。

- %User Temp%\ns{random}.tmp -temporarily created during installation

- %User Temp%\NSISUtils

- {selected path of installation}

- %Start Menu%\Programs\{selected name of application}

- %Program Files%\ElcomSoft

- %Program Files%\ElcomSoft\Common Files

- %User Temp%\NirCMD

(註:%User Temp%フォルダはWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 2000、XP および Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %Start Menu%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Windows\Start Menu" または "C:\Documents and Settings\<ユーザ名>\Start Menu"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu" です。. %Program Files%フォルダは、Windows 2000、Server 2003、XP (32ビット)、通常 Vista (32ビット) および 7 (32ビット) の場合、通常 "C:\Program Files"、Windows XP (64ビット)、Vista (64ビット) および 7 (64ビット) の場合、通常 "C:\Program Files (x86)" です。)

他のシステム変更

プログラムは、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Software\ElcomSoft

HKEY_CURRENT_USER\Software\ElcomSoft\

Advanced PDF Password Recovery

HKEY_CURRENT_USER\Software\ElcomSoft\

Advanced PDF Password Recovery\Language

HKEY_CURRENT_USER\Software\ElcomSoft\

Common Files

HKEY_LOCAL_MACHINE\SOFTWARE\ElcomSoft

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\App Paths\

apdfpr.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

APDFPRP

HKEY_LOCAL_MACHINE\SOFTWARE\ElcomSoft\

Common Files

プログラムは、インストールの過程で、以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\ElcomSoft\

Advanced PDF Password Recovery

InstallDir = "{selected path of installation}"

HKEY_CURRENT_USER\Software\ElcomSoft\

Advanced PDF Password Recovery\Language

FileName = "chinese.lng"

HKEY_CURRENT_USER\Software\ElcomSoft\

Common Files

Location = "%Program Files%\ElcomSoft\Common Files"

HKEY_CURRENT_USER\Software\ElcomSoft\

Common Files

{files located at %Program Files%\ElcomSoft\Common Files path}.counter = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\ElcomSoft\

Common Files

Location = "%Program Files%\ElcomSoft\Common Files"

HKEY_LOCAL_MACHINE\SOFTWARE\ElcomSoft\

Common Files

{files located at '%Program Files%\ElcomSoft\Common Files' path}.counter = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\App Paths\

apdfpr.exe

(Default) = "{selected path of installation}\apdfpr.exe"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

APDFPRP

NSIS:StartMenuDir = "{selected name of application}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

APDFPRP

DisplayName = "APDFPRP 5.02"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

APDFPRP

UninstallString = "{selected path of installation}\uninst.exe"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

APDFPRP

{other entries which serves as information} = "{other data which serves as information}"

HKEY_USERS\.DEFAULT\Software\

Common Files

Location = "%Program Files%\ElcomSoft\Common Files"

HKEY_USERS\.DEFAULT\Software\

Common Files

{files located at '%Program Files%\ElcomSoft\Common Files' path}.counter = "1"

感染活動

プログラムは、ワーム活動の機能を備えていません。

バックドア活動

プログラムは、バックドア活動の機能を備えていません。

作成活動

プログラムは、以下のファイルを作成します。

- %User Temp%\ns{random}.tmp\installoptions.dll -temporarily created during installation

- %User Temp%\ns{random}.tmp\ioSpecial.ini -temporarily created during installation

- %User Temp%\ns{random}.tmp\left.bmp - temporarily created during installation

- %User Temp%\ns{random}.tmp\modern-header.bmp -will be deleted after installation

- %User Temp%\ns{random}.tmp\nsWeb.dll -temporarily created during installation

- %User Temp%\ns{random}.tmp\sobar.bmp -temporarily created during installation

- %User Temp%\ns{random}.tmp\system.dll -temporarily created during installation

- %User Temp%\ns{random}.tmp\baiduio.ini -temporarily created during installation

- %User Temp%\ns{random}.tmp\cnnic_small.bmp -temporarily created during installation

- %User Temp%\ns{random}.tmp\brandingurl.dll -temporarily created during installation

- %User Temp%\NSISUtils\nsisutils.dll

- %User Temp%\NSISUtils\DuringIn.GiF

- %System%\bassmod.dll

- {selected path of installation}\apdfpr.chm

- {selected path of installation}\apdfpr.exe - It is the main hacktool executable

- {selected path of installation}\chinese.lng

- {selected path of installation}\digits.chr

- {selected path of installation}\english.chr

- {selected path of installation}\english.dic

- {selected path of installation}\english.lng

- {selected path of installation}\file_id.diz

- {selected path of installation}\german.chr

- {selected path of installation}\german.dic

- {selected path of installation}\german.lng

- {selected path of installation}\GPUManager.exe

- {selected path of installation}\license.txt

- {selected path of installation}\order.txt

- {selected path of installation}\partner.xml

- {selected path of installation}\readme.txt

- {selected path of installation}\russian.chr

- {selected path of installation}\russian.dic

- {selected path of installation}\russian.lng

- {selected path of installation}\special.chr

- {selected path of installation}\uninst.exe

- {selected path of installation}\soft2cn{letters and chinese characters).exe

- {selected path of installation}\{chinese characters}

- {selected path of installation}\{chinese characters}

- {selected path of installation}\{chinese characters}.txt

- %Program Files%\ElcomSoft\Common Files\elcom_lang.xml

- %Program Files%\ElcomSoft\Common Files\elcom_partners.exml

- %Program Files%\ElcomSoft\Common Files\elcom_reg.dll

- %Program Files%\ElcomSoft\Common Files\elcom_xml.dll

- %Start Menu%\Programs\{selected name of application}\APDFPRP.LNK

- %Start Menu%\Programs\{selected name of application}\{chinese characters}.lnk

- %Start Menu%\Programs\{selected name of application}\{chinese characters}.lnk

- %Start Menu%\Programs\{selected name of application}\{chinese characters}.lnk

- %Desktop%\APDFPRP.LNK

(註:%User Temp%フォルダはWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 2000、XP および Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %System%フォルダはWindowsの種類とインストール時の設定などにより異なります。標準設定では "C:\Windows\System32" です。. %Program Files%フォルダは、Windows 2000、Server 2003、XP (32ビット)、通常 Vista (32ビット) および 7 (32ビット) の場合、通常 "C:\Program Files"、Windows XP (64ビット)、Vista (64ビット) および 7 (64ビット) の場合、通常 "C:\Program Files (x86)" です。. %Start Menu%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Windows\Start Menu" または "C:\Documents and Settings\<ユーザ名>\Start Menu"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu" です。. %Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\デスクトップ"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\デスクトップ" です。)

ダウンロード活動

プログラムは、ダウンロードする機能を備えていません。

その他

プログラムが、インストール中に一時的に作成するフォルダは以下の通りです。

プログラムが、インストール中に一時的に作成するファイルは以下の通りです。

インストール後、削除されるファイルは以下の通りです。

実行可能なメインとなるハッキングツールは以下の通りです。

このハッキングツールの初期設定の言語は中国語です。

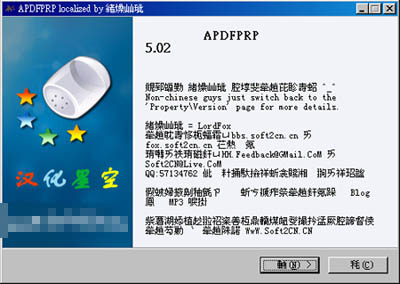

最初にこのプログラムは、以下のハッキングツールをインストールします。

- Advanced PDF Password Recovery Pro 5.02

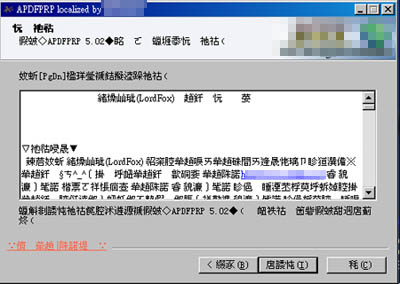

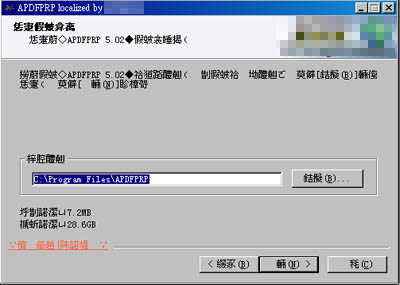

インストールの一部として、以下のウインドウが表示されることがあります。

ハッキングツールがインストールされる場所、{selected path of installation}は、以下に手動で入力される変数です。

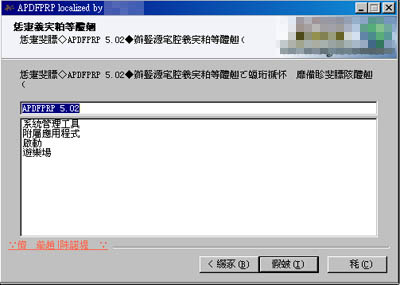

{selected name of application} は、以下に入力される変数です。

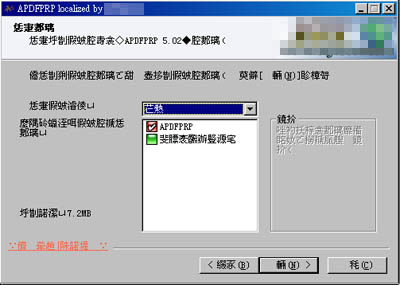

ユーザが、このハッキングツールの追加機能をインストールする場合はチェックマークを入れ、インストールしない場合はチェックを外します。初期設定では、チェックされています。

このアドオンは、「Baidubar」です。

アドオンは、以下のディレクトリを作成します。

- %Program Files%\Baidu

- %Program Files%\Baidu\bar

- %Program Files%\Baidu\bar\BDBar_tmp

- %Program Files%\Baidu\bar\img

- %Program Files%\Baidu\iexp

- {All Users' start menu}\Programs\{Chinese characters related to add-on: baidu super search bar}

アドオンは、以下のファイルを作成します。

- %Program Files%\Baidu\bar\baidubar.dat

- %Program Files%\Baidu\bar\BaiduBar.dll

- %Program Files%\Baidu\bar\BDBar_tmp\BaiduBar.dll

- %Program Files%\Baidu\bar\img\imglist.bmp

- %Program Files%\Baidu\bar\img\logo.bmp

- %Program Files%\Baidu\iexp\bdsrhook.dll

- {All Users' start menu}\Programs\{Chinese characters related to add-on: baidu super search bar}\{Chinese character files}.url

ユーザが、同意した場合、プログラムは、インストールの一部としてレジストリキーとレジストリ値をこのアドオンに追加します。

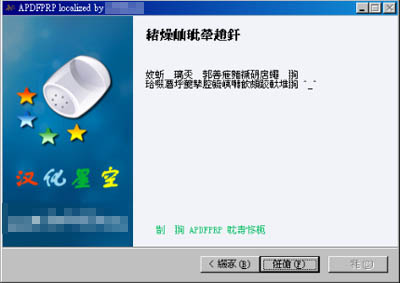

プログラムは、インストールの最後に以下を表示します。

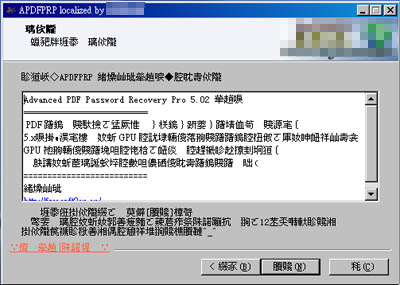

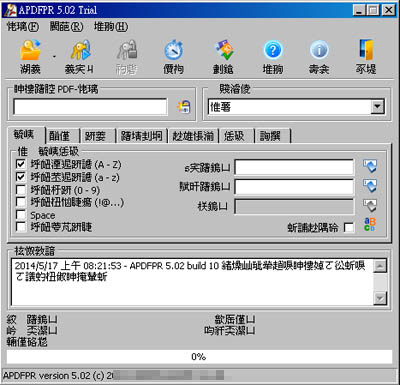

メインとなるハッキングツールの実行ファイルは、以下のウィンドウを備えています。

ハッキングツールは、以下の手法によって保護されたPDF文書のロックを解除することができます。

- 総当り攻撃

- マスク解除

- 辞書攻撃

- キーサーチ

プログラムは、ルートキット機能を備えていません。

プログラムは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

自身のアンインストールオプションを使用し、「HKTL_PDFPASS」を削除します。

手順 3

Windowsをセーフモードで再起動します。

手順 4

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software

- ElcomSoft

- ElcomSoft

- In HKEY_LOCAL_MACHINE\SOFTWARE

- ElcomSoft

- ElcomSoft

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\App Paths

- apdfpr.exe

- apdfpr.exe

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall

- APDFPRP

- APDFPRP

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_USERS\.DEFAULT\Software\Common Files

- Location = "%Program Files%\ElcomSoft\Common Files"

- Location = "%Program Files%\ElcomSoft\Common Files"

- In HKEY_USERS\.DEFAULT\Software\Common Files

- {files located at '%Program Files%\ElcomSoft\Common Files' path}.counter = "1"

- {files located at '%Program Files%\ElcomSoft\Common Files' path}.counter = "1"

手順 6

以下のフォルダを検索し削除します。

- %User Temp%\ns{random}.tmp

- %User Temp%\NSISUtils

- {selected path of installation}

- %Start Menu%\Programs\{selected name of application}

- %Program Files%\ElcomSoft

- %User Temp%\NirCMD

- %Program Files%\Baidu

- {All Users' start menu}\Programs\{chinese characters related to add-on: baidu super search bar}

手順 7

以下のファイルを検索し削除します。

- %Desktop%\APDFPRP.LNK

- %System%\bassmod.dll

手順 8

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「HKTL_PDFPASS」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください