Backdoor.PHP.WEBSHELL.SBJKSV

Backdoor:PHP/Yorcirekrikseng.E (MICROSOFT)

Windows, Unix

- マルウェアタイプ: バックドア型

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。 マルウェアは、Webサイトに組み込まれており、ユーザがアクセスすると実行されます。

マルウェアは、不正リモートユーザからのコマンドを実行し、感染コンピュータを改ざんします。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、Webサイトに組み込まれており、ユーザがアクセスすると実行されます。

バックドア活動

マルウェアは、不正リモートユーザからの以下のコマンドを実行します。

- Execute arbitrary command

- List directory contents

- Rename a file or a directory

- Delete a file or a directory

- Change file or directory permissions

- Edit a file

- Mass deface

- Adminer login (SQL Manager)

- Reset password

- Retrieve domains and users

- Jump server

- Grab configurations

- Use CGI Telnet v1.3

- Back connect or bind port

- Bypass functions

- Delete log files

- View log file

- Download a file

- Upload a file

- Save a file

- Brute force login

情報漏えい

マルウェアは、以下の情報を収集します。

- Safe mode status

- Disable functions status

- MySQL status

- Curl status

- Wget status

- Perl status

- Python status

- OS Information

- Current Directory

- Root Directory (under which the script is executing)

その他

マルウェアは、以下を実行します。

- It sends a 404 Not Found header if the user-agent contains any of the following strings:

- Googlebot

- Slurp

- MSNBot

- PycURL

- facebookexternalhit

- ia_archiver

- crawler

- Yandex

- Rambler

- Yahoo!

- Slurp

- YahooSeeker

- bingbot

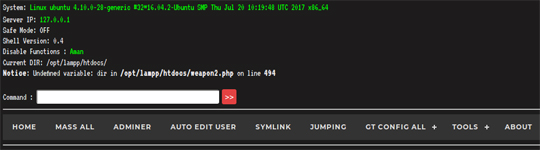

- Upon execution, it will display the following window with different tabs where the attacker can perform backdoor activities:

マルウェアは、自身の不正活動を実行するために、Webサーバにホストされている必要があります。

対応方法

手順 1

Windows XP、Windows Vista 、Windows 7、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

起動中ブラウザのウインドウを全て閉じてください。

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Backdoor.PHP.WEBSHELL.SBJKSV」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください