ADW_DOWNWARE.GA

AdWare.Win32.OutBrowse.g (Kaspersky)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

- マルウェアタイプ: アドウェア

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

アドウェアは、リモートサイトから他のマルウェア、グレイウェアまたはスパイウェアにダウンロードされ、コンピュータに侵入します。 アドウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

アドウェアは、ワーム活動の機能を備えていません。

アドウェアは、バックドア活動の機能を備えていません。

詳細

侵入方法

アドウェアは、リモートサイトから他のマルウェア、グレイウェアまたはスパイウェアにダウンロードされ、コンピュータに侵入します。

アドウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

インストール

アドウェアは、以下のコンポーネントファイルを作成します。

- %User Temp%\f.exe - also detected as ADW_DOWNWARE.GA

(註:%User Temp%フォルダはWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 2000、XP および Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

アドウェアは、以下の無害なファイルを作成します。

- %User Temp%\instructionsBv3.dat - deleted afterwards

- %User Temp%\{random}.tmp\Convert.dll - deleted afterwards

- %User Temp%\obhhelper.txt - deleted afterwards

- %User Temp%\{random}.tmp - deleted afterwards

(註:%User Temp%フォルダはWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 2000、XP および Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

他のシステム変更

アドウェアは、インストールの過程で、以下のレジストリ値を追加します。

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}

(Default) = "CBrowserExternal Class"

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}\

LocalServer32

(Default) = "%User Temp%\f.exe"

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}\

LocalServer32

ServerExecutable = "%User Temp%\f.exe"

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}\

TypeLib

(Default) = "{03771AEF-400D-4A13-B712-25878EC4A3F5}"

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}\

Version

(Default) = "1.0"

アドウェアは、インストールの過程で、以下のレジストリキーを追加します。

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}\

LocalServer32

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}\

Programmable

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}\

TypeLib

HKEY_CLASSES_ROOT\CLSID\{6D4506CE-F855-4657-AA38-DB6B1F733982}\

Version

感染活動

アドウェアは、ワーム活動の機能を備えていません。

バックドア活動

アドウェアは、バックドア活動の機能を備えていません。

その他

アドウェアが作成する以下のコンポーネントファイルは、「ADW_DOWNWARE.GA」として検出されます。

- %User Temp%\f.exe

アドウェアが作成する、後に削除される無害なファイルは以下のとおりです。

- %User Temp%\instructionsBv3.dat

- %User Temp%\{random}.tmp\Convert.dll

- %User Temp%\obhhelper.txt

- %User Temp%\{random}.tmp

アドウェアは、作成されたファイル” %User Temp%\f.exe”(「ADW_DOWNWARE.GA」として検出される)を以下のコマンドとパラメータを利用して実行します。

- %User Temp%\f.exe /PID={value} /SUBPID={value} /DISTID={value} /NETWORKID={value} /CID={value} /PRODUCT_ID={value} /SERVER_URL=http://installer.apps-track.com /CLICKID={value} /D1={value} /D2={value} /D3={value}/D4={value} /D5={value} /PRODUCT_NAME={value} /PRODUCT_EULA={value} /PRODUCT_PRIVACY={value} /EXE_URL={value} /EXE_CMDLINE={value} /HOST_BROWSER={value} /IS_RUNTIME={value} /THANKYOU_URL={value} /RETURNING_USER_DAYS={value} /VM={value}

アドウェアは、調査や広告目的に利用される以下の情報を収集します。

- オペレーティングシステム(OS)のバージョン

- Internet Explorer(IE)のバージョン

- Google Chromeのバージョン

- MACアドレス

- CPUのビット数

- コンピュータの GUID

- BIOSシリアル番号

- BIOSのバージョン

アドウェアは、以下のURLに接続し、情報を送受信します。

- http://{BLOCKED}ller.{BLOCKED}-track.com/Installer/Flow?pubid={value}&distid={value}&productid={value}&subpubid={value}&campaignid={value}&networkid={value}&dfb={value}&os={value}&iev={value}&ffv={value}&chromev={value}&macaddress={value}&netv={value}&d1={value}&d2={value}&d3={value}&d4={value}&d5={value}&ds1={value}&hb={value}&systembit={value}&vm={value}&machineguid={value}&diskserial={value}&version={value}

アドウェアが受信する情報は以下のとおりです。

- インストーラ・インターフェースのコンテンツをダウンロードするソースURL

- メインおよび任意のソフトウェア・インストーラのソースURL

- 広告活動に利用されるデータ

以下は、メインのソフトウェア・インストーラをダウンロードするURLの例です。

以下は、任意のソフトウェア・インストーラをダウンロードするURLの例です。

- http://{BLOCKED}n.{BLOCKED}ad4desktop.com/Installer/Focusbase/focusbaseSetup.exe

- http://{BLOCKED}l.{BLOCKED}demoserv.com/ob23/all/hds/row/setup.exe

- http://{BLOCKED}l.{BLOCKED}emoserv.com/outil/fuully/styi2/savepass.exe

アドウェアは、以下の名称を利用してソフトウェア・インストーラを保存します。

- %User Temp%\{number}_Offer_{number}.exe

アドウェアは、ユーザに気付かれずにダウンロードされたファイルをバックグラウンドで実行し、インストールします。

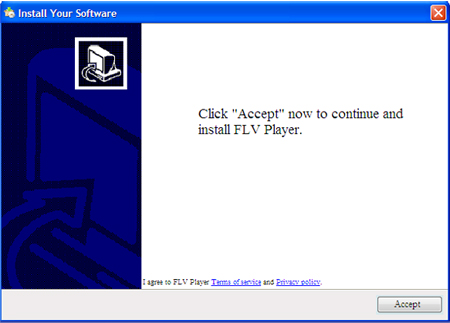

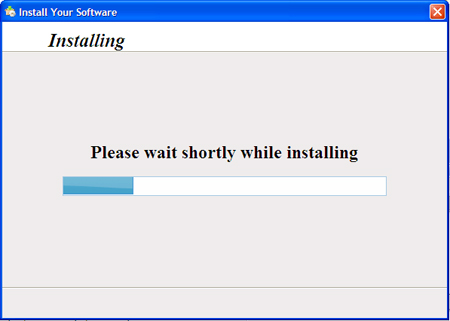

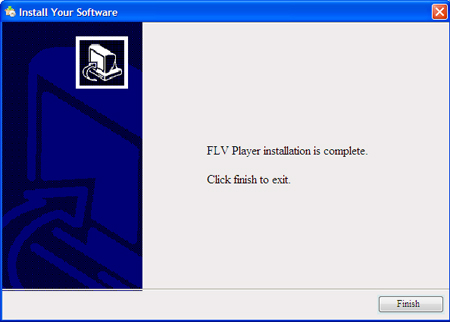

アドウェアは、以下のようなインストール・インターフェースまたはウインドウを表示します。

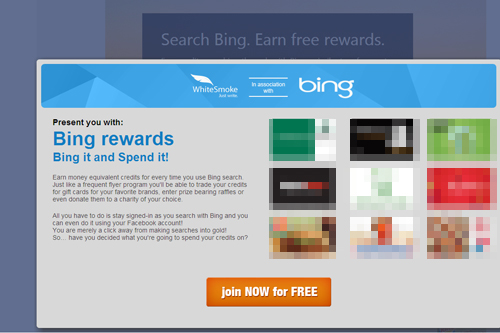

インストール後、アドウェアは、広告を含む"Thank you"(完了)を知らせるWebページを開きます。

- http://{BLOCKED}r.{BLOCKED}-track.com/installer/thankyou?productid={value}&pubid={value}&distid={value}&countryid={value}&reqid={value}&sysbit={value}&d1={value}&dfb={value}&hb={value}

マルウェアは、ルートキット機能を備えていません。

マルウェアは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CLASSES_ROOT\CLSID

- {6D4506CE-F855-4657-AA38-DB6B1F733982}

- {6D4506CE-F855-4657-AA38-DB6B1F733982}

手順 3

以下のファイルを検索し削除します。

- %User Temp%\{number}_Offer_{number}.exe

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「ADW_DOWNWARE.GA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

以下の手順に従って、アドウェア自身のアンインストールオプションを利用してメイン/任意のソフトウェアを削除して下さい。

- [スタート]-[コントロールパネル]をクリックします。

- [プログラムと機能]((Windows Vistaおよびそれ以上のバージョン)または、[プログラムの追加と削除](Windows Vista未満のバージョン)をダブルクリックして下さい。

- 表示されたリストより、インストールしたソフトウェアを選択して下さい。

- [変更と削除]をクリックします。

- 表示されるダイアログボックスの指示に従って下さい。

- 手順3を繰り返し、インストールした残りのソフトウェアを削除して下さい。

- [プログラムと機能]または[プログラムの追加と削除]のウインドウおよび[コントロールパネル]のウインドウを閉じて下さい。

ご利用はいかがでしたか? アンケートにご協力ください