Ransom.Linux.AKIRA.THFBCBC

Linux

Threat Type: Ransomware

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It drops files as ransom note. It avoids encrypting files with the following file extensions.

TECHNICAL DETAILS

Arrival Details

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Information Theft

This Ransomware gathers the following data:

- Number of CPUs

Other Details

This Ransomware encrypts files with the following extensions:

- .abcddb

- .abs

- .abx

- .accdb

- .accdc

- .accde

- .accdr

- .accdt

- .accdw

- .accft

- .adb

- .ade

- .adf

- .adn

- .adp

- .alf

- .arc

- .ask

- .avdx

- .avhd

- .bdf

- .bin

- .btr

- .cat

- .cdb

- .ckp

- .cma

- .cpd

- .dacpac

- .dad

- .dadiagrams

- .daschema

- .db2

- .db3

- .dbc

- .dbf

- .dbs

- .db-shm

- .dbt

- .dbv

- .db-wa

- .dbx

- .dcb

- .dct

- .dcx

- .dlis

- .dp1

- .dqy

- .dsk

- .dsn

- .dtsx

- .eco

- .ecx

- .edb

- .epim

- .exb

- .fcd

- .fdb

- .fic

- .fm5

- .fmp

- .fmp12

- .fmps

- .fp3

- .fp4

- .fp5

- .fp7

- .fpt

- .frm

- .gdb

- .grdb

- .gwi

- .hdb

- .his

- .hjt

- .icg

- .icr

- .idb

- .ihx

- .iso

- .itdb

- .itw

- .jet

- .jtx

- .kdb

- .kexi

- .kexic

- .kexis

- .lgc

- .lut

- .lwx

- .maf

- .maq

- .mar

- .mas

- .mav

- .maw

- .mdb

- .mdf

- .mdn

- .mdt

- .mpd

- .mrg

- .mud

- .mwb

- .myd

- .ndf

- .nnt

- .nrmlib

- .ns2

- .ns3

- .ns4

- .nsf

- .nv2

- .nvram

- .nwdb

- .nyf

- .odb

- .oqy

- .ora

- .orx

- .owc

- .p96

- .p97

- .pan

- .pdb

- .pdm

- .pnz

- .pvm

- .qcow2

- .qry

- .qvd

- .raw

- .rbf

- .rctd

- .rod

- .rodx

- .rpd

- .rsd

- .sas7bdat

- .sbf

- .scx

- .sdb

- .sdc

- .sdf

- .sis

- .spq

- .sqlite

- .sqlite3

- .sqlitedb

- .subvo

- .temx

- .tmd

- .tps

- .trc

- .trm

- .udb

- .usr

- .v12

- .vdi

- .vhd

- .vhdx

- .vis

- .vmcx

- .vmdk

- .vmem

- .vmrs

- .vmsd

- .vmsn

- .vmx

- .vpd

- .vsv

- .vvv

- .wdb

- .wmdb

- .wrk

- .xdb

- .xld

- .xmlff

It does the following:

- Usage: {Malware Filename} -p={Path to encrypt} -n={Percentage}

- It is capable of encrypting local and network drives.

- It displays the following information in the console after execution:

- {Detected number of CPUs}

- {Encryption elapsed time in milliseconds}

It accepts the following parameters:

- -p or --encryption_path ← path of files/folders to be encrypted

- -s or --share_file ← path of the shared network drive to be encrypted

- -n or --encryption_percent ← percentage of the files to be encrypted

- -fork ← creates a child process for encryption

Ransomware Routine

This Ransomware avoids encrypting files with the following strings in their file path:

- winnt

- temp

- thumb

- $Recycle.Bin

- $RECYCLE.BIN

- System Volume Information

- Boot

- Windows

- Trend Micro

It appends the following extension to the file name of the encrypted files:

- .akira

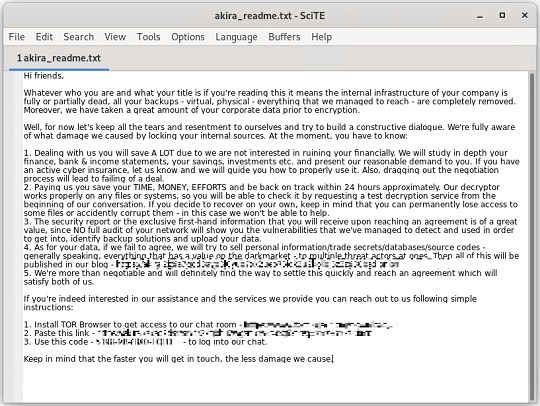

It drops the following file(s) as ransom note:

- {Encrypted Directory}\akira_readme.txt

It avoids encrypting files with the following file extensions:

- .exe

- .dll

- .lnk

- .sys

- .msi

SOLUTION

Step 1

Trend Micro Predictive Machine Learning detects and blocks malware at the first sign of its existence, before it executes on your system. When enabled, your Trend Micro product detects this malware under the following machine learning name:

- Troj.ELF.TRX.XXELFC1DFF029

Step 2

Scan your computer with your Trend Micro product to delete files detected as Ransom.Linux.AKIRA.THFBCBC. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check the following Trend Micro Support pages for more information:

Step 3

Restore encrypted files from backup.

Did this description help? Tell us how we did.