TROJ_FAKEAV.FKP

Windows 2000, Windows XP, Windows Server 2003

Threat Type: Trojan

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This Trojan may be unknowingly downloaded by a user while visiting malicious websites. It may be manually installed by a user.

TECHNICAL DETAILS

Arrival Details

This Trojan may be unknowingly downloaded by a user while visiting malicious websites.

It may be manually installed by a user.

Installation

This Trojan drops the following non-malicious files:

- %All Users%\Application Data\8ec69df5

- %Application Data%\e1f26b9

- %User Profile%\Application Data\28c26daf

(Note: %Application Data% is the current user's Application Data folder, which is usually C:\Windows\Profiles\{user name}\Application Data on Windows 98 and ME, C:\WINNT\Profiles\{user name}\Application Data on Windows NT, and C:\Documents and Settings\{user name}\Local Settings\Application Data on Windows 2000, XP, and Server 2003.. %User Profile% is the current user's profile folder, which is usually C:\Windows\Profiles\{user name} on Windows 98 and ME, C:\WINNT\Profiles\{user name} on Windows NT, and C:\Documents and Settings\{user name} on Windows 2000, XP, and Server 2003.)

It drops the following copies of itself into the affected system:

- %Application Data%\qkm.exe

(Note: %Application Data% is the current user's Application Data folder, which is usually C:\Windows\Profiles\{user name}\Application Data on Windows 98 and ME, C:\WINNT\Profiles\{user name}\Application Data on Windows NT, and C:\Documents and Settings\{user name}\Local Settings\Application Data on Windows 2000, XP, and Server 2003.)

Other System Modifications

This Trojan adds the following registry keys:

HKEY_CLASSES_ROOT\mdaw

It modifies the following registry entries:

HKEY_CLASSES_ROOT\.exe

Default = "mdaw"

(Note: The default value data of the said registry entry is "exefile".)

It also creates the following registry entry(ies) as part of its installation routine:

HKEY_CLASSES_ROOT\mdaw

Default = "Application"

HKEY_CLASSES_ROOT\mdaw

Content Type = "application/x-msdownload"

HKEY_CLASSES_ROOT\mdaw\DefaultIcon

Default = "%1"

HKEY_CLASSES_ROOT\mdaw\shell\

open\command

Default = ""%Application Data%\qkm.exe" -a "%1" %*"

HKEY_CLASSES_ROOT\mdaw\shell\

open\command

IsolatedCommand = ""%1" %*"

HKEY_CLASSES_ROOT\mdaw\shell\

runas\command

Default = ""%1" %*"

HKEY_CLASSES_ROOT\mdaw\shell\

runas\command

IsolatedCommand = ""%1" %*"

HKEY_CLASSES_ROOT\mdaw\shell\

start\command

Default = ""%1" %*"

HKEY_CLASSES_ROOT\mdaw\shell\

start\command

IsolatedCommand = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe

Default = "mdaw"

HKEY_CURRENT_USER\Software\Classes\

mdaw

Default = "Application"

HKEY_CURRENT_USER\Software\Classes\

mdaw

Default = "Application"

HKEY_CURRENT_USER\Software\Classes\

mdaw

Content Type = "application/x-msdownload"

HKEY_CURRENT_USER\Software\Classes\

mdaw\DefaultIcon

Default = "%1"

HKEY_CURRENT_USER\Software\Classes\

mdaw\shell\open\

command

Default = ""Application Data\qkm.exe" -a "%1" %*"

HKEY_CURRENT_USER\Software\Classes\

mdaw\shell\open\

command

IsolatedCommand = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

mdaw\shell\runas\

command

Default = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

mdaw\shell\runas\

command

IsolatedCommand = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

mdaw\shell\start\

command

Default = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

mdaw\shell\start\

command

IsolatedCommand = ""%1" %*"

It deletes the following registry keys:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wuauserv

NOTES:

It adds certain entries to the registry so that every time a file with ".exe" extension is executed, its malware copy also runs.

It deletes the registry key related to Windows Update:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wuauserv

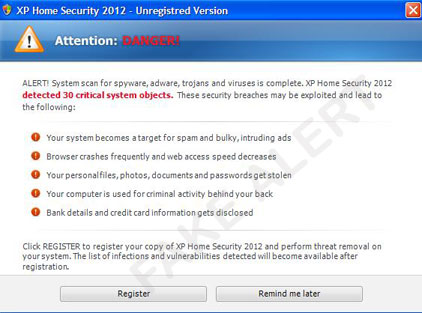

When executed, this trojan displays a convincing Graphical User Interface of a rogue antivirus called {Operating System} Home Security 2012. Its name varies depending on the infected system's OS. It pretends to scan the system for viruses:

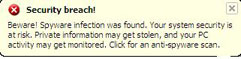

After scanning, it displays fake pop-ups and warnings saying that the system is infected:

It also blocks applications when you try to run them:

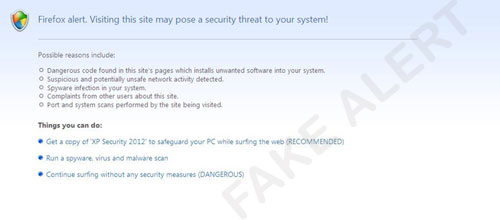

Internet browsers also display fake warning messages such as:

Affected browsers are as follows:

- iexplore

- firefox

- chrome

- safari

- opera

All of these fake warnings lead to the same registration page where the user is asked to purchase a full version of the product.

- http://{BLOCKED}tef.com/

This Trojan also attempts to access the following websites to possibly download other malicious files:

- {BLOCKED}recox.com

- {BLOCKED}kas.com

- {BLOCKED}tef.com

- {BLOCKED}vesu.com

- {BLOCKED}lew.com

- {BLOCKED}nycerev.com

- {BLOCKED}cugefel.com

- {BLOCKED}wylabep.com

- {BLOCKED}xadytyn.com

- {BLOCKED}cekem.com

- {BLOCKED}gaden.com

- {BLOCKED}butigy.com

- {BLOCKED}cuci.com

- {BLOCKED}jak.com

- {BLOCKED}gylov.com

- {BLOCKED}satum.com

- {BLOCKED}hejeluw.com

- {BLOCKED}vys.com

- {BLOCKED}kmyje.com

- {BLOCKED}gylov.com

- {BLOCKED}fugeb.com

- {BLOCKED}jobu.com

- {BLOCKED}vih.com

- {BLOCKED}mozoha.com

- {BLOCKED}razag.com

- {BLOCKED}tegyd.com

- {BLOCKED}fubyt.com

- {BLOCKED}virocis.com

- {BLOCKED}zaj.com

- {BLOCKED}madyk.com

- {BLOCKED}taran.com

- {BLOCKED}jiwusiwy.com

- {BLOCKED}hecynovu.com

- {BLOCKED}cyfaqaba.com

- {BLOCKED}mydefe.com

- {BLOCKED}carykeg.com

- {BLOCKED}faqago.com

- {BLOCKED}mova.com

- {BLOCKED}zaky.com

- {BLOCKED}waji.com

- {BLOCKED}cakudyko.com

- {BLOCKED}mokine.com

- {BLOCKED}citiz.com

- {BLOCKED}wyn.com

- {BLOCKED}citiz.com

- {BLOCKED}wyn.com

- {BLOCKED}wif.com {BLOCKED}lugamoqe.com {BLOCKED}vif.com {BLOCKED}gaci.com

SOLUTION

Step 1

For Windows XP and Windows Server 2003 users, before doing any scans, please make sure you disable System Restore to allow full scanning of your computer.

Step 2

Identify and terminate files detected as TROJ_FAKEAV.FKP

- If the detected file is displayed in either Windows Task Manager or Process Explorer but you cannot delete it, restart your computer in safe mode. To do this, refer to this link for the complete steps.

- If the detected file is not displayed in either Windows Task Manager or Process Explorer, continue doing the next steps.

Step 3

Restore this modified registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer"s registry.

- In HKEY_CLASSES_ROOT\.exe

- From: Default = mdaw

To: Default = exefile

- From: Default = mdaw

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CLASSES_ROOT\mdaw

- Default = "Application"

- Default = "Application"

- In HKEY_CLASSES_ROOT\mdaw

- Content Type = "application/x-msdownload"

- Content Type = "application/x-msdownload"

- In HKEY_CLASSES_ROOT\mdaw\DefaultIcon

- Default = "%1"

- Default = "%1"

- In HKEY_CLASSES_ROOT\mdaw\shell\open\command

- Default = ""%Application Data%\qkm.exe" -a "%1" %*"

- Default = ""%Application Data%\qkm.exe" -a "%1" %*"

- In HKEY_CLASSES_ROOT\mdaw\shell\open\command

- IsolatedCommand = ""%1" %*"

- IsolatedCommand = ""%1" %*"

- In HKEY_CLASSES_ROOT\mdaw\shell\runas\command

- Default = ""%1" %*"

- Default = ""%1" %*"

- In HKEY_CLASSES_ROOT\mdaw\shell\runas\command

- IsolatedCommand = ""%1" %*"

- IsolatedCommand = ""%1" %*"

- In HKEY_CLASSES_ROOT\mdaw\shell\start\command

- Default = ""%1" %*"

- Default = ""%1" %*"

- In HKEY_CLASSES_ROOT\mdaw\shell\start\command

- IsolatedCommand = ""%1" %*"

- IsolatedCommand = ""%1" %*"

- In HKEY_CURRENT_USER\Software\Classes\.exe

- Default = "mdaw"

- Default = "mdaw"

- In HKEY_CURRENT_USER\Software\Classes\mdaw

- Default = "Application"

- Default = "Application"

- In HKEY_CURRENT_USER\Software\Classes\mdaw

- Default = "Application"

- Default = "Application"

- In HKEY_CURRENT_USER\Software\Classes\mdaw

- Content Type = "application/x-msdownload"

- Content Type = "application/x-msdownload"

- In HKEY_CURRENT_USER\Software\Classes\mdaw\DefaultIcon

- Default = "%1"

- Default = "%1"

- In HKEY_CURRENT_USER\Software\Classes\mdaw\shell\open\command

- Default = ""Application Data\qkm.exe" -a "%1" %*"

- Default = ""Application Data\qkm.exe" -a "%1" %*"

- In HKEY_CURRENT_USER\Software\Classes\mdaw\shell\open\command

- IsolatedCommand = ""%1" %*"

- IsolatedCommand = ""%1" %*"

- In HKEY_CURRENT_USER\Software\Classes\mdaw\shell\runas\command

- Default = ""%1" %*"

- Default = ""%1" %*"

- In HKEY_CURRENT_USER\Software\Classes\mdaw\shell\runas\command

- IsolatedCommand = ""%1" %*"

- IsolatedCommand = ""%1" %*"

- In HKEY_CURRENT_USER\Software\Classes\mdaw\shell\start\command

- Default = ""%1" %*"

- Default = ""%1" %*"

- In HKEY_CURRENT_USER\Software\Classes\mdaw\shell\start\command

- IsolatedCommand = ""%1" %*"

- IsolatedCommand = ""%1" %*"

Step 5

Delete this registry key

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

HKEY_CLASSES_ROOT\mdawStep 6

Restore this deleted registry key/value from backup

*Note: Only Microsoft-related keys/values will be restored. If the malware/grayware also deleted registry keys/values related to programs that are not from Microsoft, please reinstall those programs on your computer.

Step 7

Search and delete this file

- %All Users%\Application Data\8ec69df5

- %Application Data%\e1f26b9

- %User Profile%\Application Data\28c26daf

Step 8

Scan your computer with your Trend Micro product to delete files detected as TROJ_FAKEAV.FKP. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

NOTES:

RECOMMENDATIONS

This malware is detected and removed by the latest Trend Micro anti-malware engine and pattern. Always keep pattern files and engines up-to-date. To know more about updating your Trend Micro product's pattern, please refer to the following Trend Micro support page:

Note: The steps apply for specific products indicated in the page.

To actively detect and protect your machine, enable real-time scanning of your Trend Micro anti-malware product. Refer to the following Trend Micro support page to know more about enabling real-time scanning in your Trend Micro product:

To enable Firewall to protect against threats: How do I enable or disable the Personal Firewall of Trend Micro Internet Security?

- Be aware of social engineering attacks.

- Avoid accessing the listed malicious URLs to prevent possible re-infection.

- Monitor network connections for any suspicious connection or connectivity.

- Regularly update list of untrusted websites.

- Avoid visiting un-trusted sites that may redirect or download malware into the system.

Did this description help? Tell us how we did.