Ransom.Linux.GONNACRY.A

N/A

Linux

Threat Type: Ransomware

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It requires being executed with a specific argument/parameter, an additional component, or in a specific environment in order to proceed with its intended routine.

It encrypts files with specific file extensions.

TECHNICAL DETAILS

Arrival Details

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Other System Modifications

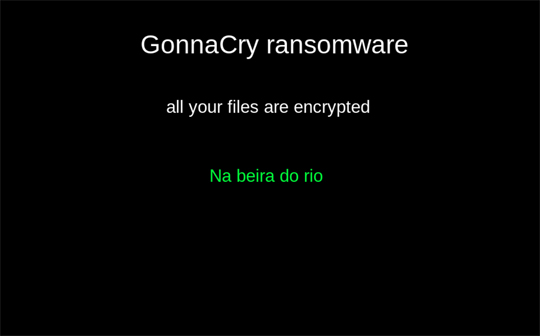

This Ransomware sets the system's desktop wallpaper to the following image:

Other Details

This Ransomware does the following:

- It is able to run itself in the startup using the following methods:

- Creating a daemon of itself at ~/.config/autostart

- Creating an autostart service of its daemon using systemctl

- Creating an autostart file for its daemon at /etc/profile, ~/.bash_profile, ~/.bash_login, ~/.profile, ~/.bashrc

- Creating a crontab for its daemon

- It runs its decryptor as a subprocess using the following commands:

- gnome-terminal --command .{Decryptor path}

- xfce4-terminal --command=.{Decryptor path}

It requires being executed with a specific argument/parameter, an additional component, or in a specific environment in order to proceed with its intended routine.

Ransomware Routine

This Ransomware encrypts files with the following extensions:

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .pst

- .ost

- .msg

- .eml

- .vsd

- .vsdx

- .txt

- .csv

- .rtf

- .wks

- .wk1

- .dwg

- .onetoc2

- .snt

- .jpeg

- .jpg

- .docb

- .docm

- .dot

- .dotm

- .dotx

- .xlsm

- .xlsb

- .xlw

- .xlt

- .xlm

- .xlc

- .xltx

- .xltm

- .pptm

- .pot

- .pps

- .ppsm

- .ppsx

- .ppam

- .potx

- .potm

- .edb

- .hwp

- .602

- .sxi

- .sti

- .sldx

- .sldm

- .vdi

- .vmdk

- .vmx

- .gpg

- .aes

- .arc

- .paq

- .bz2

- .tbk

- .bak

- .tar

- .tgz

- .gz

- .7z

- .rar

- .zip

- .backup

- .iso

- .vcd

- .bmp

- .png

- .gif

- .raw

- .cgm

- .tif

- .tiff

- .nef

- .psd

- .ai

- .svg

- .djvu

- .m4u

- .m3u

- .mid

- .wma

- .flv

- .3g2

- .mkv

- .3gp

- .mp4

- .mov

- .avi

- .asf

- .mpeg

- .vob

- .mpg

- .wmv

- .fla

- .swf

- .wav

- .mp3

- .sh

- .class

- .jar

- .java

- .rb

- .asp

- .php

- .jsp

- .brd

- .sch

- .dch

- .dip

- .pl

- .vb

- .vbs

- .ps1

- .bat

- .cmd

- .js

- .asm

- .h

- .pas

- .cpp

- .c

- .cs

- .suo

- .sln

- .ldf

- .mdf

- .ibd

- .myi

- .myd

- .frm

- .odb

- .dbf

- .db

- .mdb

- .accdb

- .sql

- .sqlitedb

- .sqlite3

- .asc

- .lay6

- .lay

- .mml

- .sxm

- .otg

- .odg

- .uop

- .std

- .sxd

- .otp

- .odp

- .wb2

- .slk

- .dif

- .stc

- .sxc

- .ots

- .ods

- .3dm

- .max

- .3ds

- .uot

- .stw

- .sxw

- .ott

- .odt

- .pem

- .p12

- .csr

- .crt

- .key

- .pfx

- .der

It appends the following extension to the file name of the encrypted files:

- .GNNCRY

SOLUTION

Scan your computer with your Trend Micro product to delete files detected as Ransom.Linux.GONNACRY.A. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check the following Trend Micro Support pages for more information:

Did this description help? Tell us how we did.