Arrival Details

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This Trojan drops the following files:

- %Application Data%\Microsoft\Windows\Themes\bg.bmp

- %System Root%\Users\{User Name}\Documents\Document.pdf - Normal

- %System Root%\Users\{User Name}\TrendMicro\bg.jpg (background image)

- %System Root%\Users\{User Name}\TrendMicro\sound.wav

- %System Root%\Users\{User Name}\TrendMicro\MicrosoftService.exe (detected as Ransom_DETOXCRYPTO.A [File Encryptor])

- %System Root%\Users\{User Name}\TrendMicro\TrendMicro.exe (detected as Ransom_DETOXCRYPTO.A [Ransom note])

- %System Root%\Users\{User Name}\TrendMicro\key.pkm (contains public key)

- %System Root%\Users\{User Name}\TrendMicro\total.pkm (contains total number of encrypted files)

(Note: %Application Data% is the Application Data folder, where it usually is C:\Documents and Settings\{user name}\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Roaming on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.. %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

It creates the following folders:

- %System Root%\Users\{User Name}\TrendMicro

(Note: %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

Other System Modifications

This Trojan modifies the following registry entries:

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = "0"

(Note: The default value data of the said registry entry is {user preference}.)

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%Application Data%\Microsoft\Windows\Themes\bg.bmp"

(Note: The default value data of the said registry entry is {user preference}.)

Other Details

This Trojan encrypts files with the following extensions:

- .3ds

- .7z

- .acbl

- .all

- .backup

- .bak

- .bmp

- .cab

- .cdr

- .cer

- .cpr

- .crt

- .cs

- .csv

- .dat

- .db

- .dbf

- .der

- .doc

- .docx

- .dwg

- .eps

- .gif

- .ibd

- .ibz

- .iso

- .jpeg

- .jpg

- .mdb

- .mdf

- .myd

- .pdf

- .php

- .png

- .ppt

- .pptx

- .psb

- .psd

- .pst

- .rar

- .rns

- .s3db

- .sql

- .sqlite

- .sqlitedb

- .tar

- .tar.bz2

- .txt

- .xls

- .xlsx

- .xlt

- .xltx

- .xml

- .zip

NOTES:

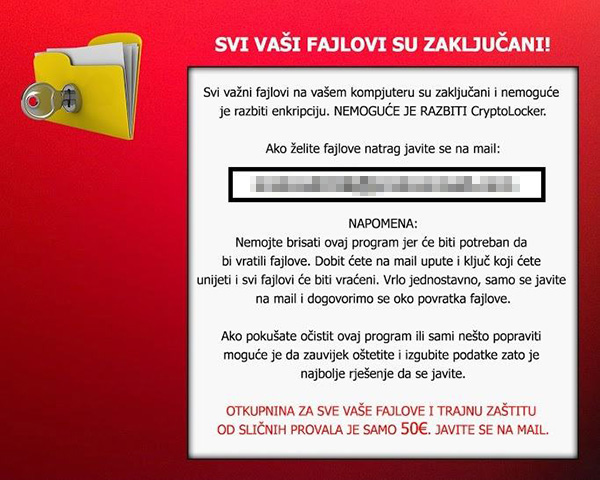

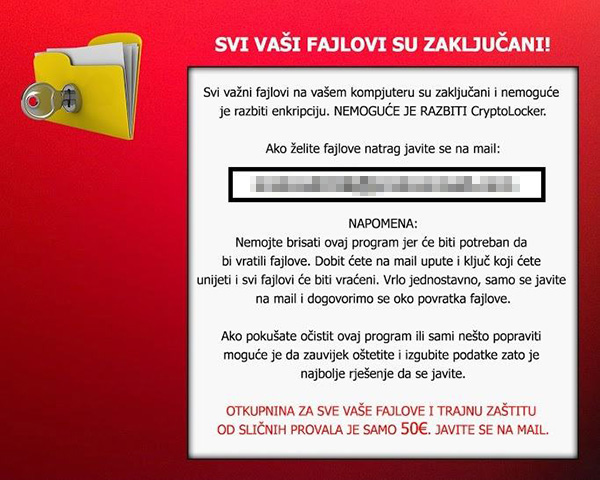

It displays the following ransom note. It also uses this image as wallpaper:

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Restart in Safe Mode

[ Learn More ]

[ back ]

To restart in Safe Mode:

• For Windows 2000 users

- Restart your computer.

- Press F8 when you see the Starting Windows bar at the bottom of the screen.

- Choose the Safe Mode option from the Windows Advanced Options menu then press Enter.

• For Windows XP users

- Restart your computer.

- Press F8 after the Power-On Self Test (POST) routine is done. If the Windows Advanced Options menu does not appear, try restarting then pressing F8 several times when the POST screen appears.

- Choose the Safe Mode option from the Windows Advanced Options menu then press Enter.

• For Windows Server 2003 users

- Restart your computer.

- Press F8 after Windows starts up. If the Windows Advanced Options menu does not appear, try restarting again and pressing F8 several times afterward.

- On the Windows Advanced Option menu, use the arrow keys to select Safe Mode then press Enter.

• For Windows Vista, Windows 7, and Windows Server 2008 users

- Restart your computer.

- Press F8 after the Power-On Self Test (POST) routine is done. If the Advanced Boot Options menu does not appear, try restarting and then pressing F8 several times after the POST screen is displayed.

- On the Advanced Boot Options menu, use the arrow keys to select the Safe Mode option, and then press Enter.

• For Windows 8, Windows 8.1, and Windows Server 2012 users

- Access the Charms bar by moving your mouse pointer to the upper right corner of the screen.

- Move your mouse pointer down and click Settings>Change your PC Settings.

- In the left panel, click General.

- In the right panel, scroll down to the bottom to find the Advanced startup section, then click the Restart now button and wait for the system to restart.

- In the Advanced Startup menu, click Troubleshoot>Advanced Options>Startup Settings>Restart and wait for the system to restart.

- In the Startup Settings menu, press 4 to enable safe mode.

Step 3

Restore this modified registry value

[ Learn More ]

[ back ]

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CURRENT_USER\Control Panel\Desktop

- From: TileWallpaper = "0"

To: TileWallpaper = {user preference}

- In HKEY_CURRENT_USER\Control Panel\Desktop

- From: Wallpaper = "%Application Data%\Microsoft\Windows\Themes\bg.bmp"

To: Wallpaper = {user preference}

To restore the registry value this malware/grayware modified:

- Open Registry Editor.

» For Windows 2000, Windows XP, and Windows Server 2003 users, click Start>Run, type regedit in the text box provided, and then press Enter.

» For Windows Vista, Windows 7, and Windows Server 2008 users, click the Start button, type regedit in the Search input field then press Enter.

» For Windows 8, Windows 8.1, and Windows Server 2012 users, right-click on the lower left corner of the screen, click Run, type regedit in the text box provided, and then press Enter. - In the left panel, double-click the following:

HKEY_CURRENT_USER>Control Panel>Desktop - In the right panel, locate the registry value:

TileWallpaper = "0" - Right-click on the value name and choose Modify. Change the value data of this entry to:

TileWallpaper = {user preference} - Again In the right panel, locate the registry value:

Wallpaper = "%Application Data%\Microsoft\Windows\Themes\bg.bmp" - Right-click on the value name and choose Modify. Change the value data of this entry to:

Wallpaper = {user preference} - Close Registry Editor.

Step 4

Search and delete these folders

[ Learn More ]

[ back ]

Please make sure you check the

Search Hidden Files and Folders checkbox in the More advanced options option to include all hidden folders in the search result. %System Root%\Users\{User Name}\TrendMicro

To delete malware/grayware/spyware folders:

For Windows 2000, Windows XP, and Windows Server 2003:

- Right-click Start then click Search... or Find..., depending on the version of Windows you are running.

- In the File name* input box, type:

%System Root%\Users\{User Name}\TrendMicro

- In the Look In drop-down list, select My Computer, then press Enter.

- Once located, select the folder then press SHIFT+DELETE to permanently delete the folder.

- Repeat steps 2 to 4 for the remaining folders:

%System Root%\Users\{User Name}\TrendMicro

*Note: The file name input box title varies depending on the Windows version (e.g. Search for files or folders named or All or part of the file name.).

For Windows Vista, Windows 7, Windows Server 2008, Windows 8, Windows 8.1, and Windows Server 2012:

- Open a Windows Explorer window.

- For Windows Vista, 7, and Server 2008 users, click Start>Computer.

- For Windows 8, 8.1, and Server 2012 users, right-click on the lower left corner of the screen, then click File Explorer.

- In the Search Computer/This PC input box, type:

%System Root%\Users\{User Name}\TrendMicro - Once located, select the file then press SHIFT+DELETE to permanently delete the folder.

- Repeat steps 2-3 for the remaining folders:

%System Root%\Users\{User Name}\TrendMicro

*Note: Read the following Microsoft page if these steps do not work on Windows 7.

Step 5

Search and delete this file

[ Learn More ]

[ back ]

There may be some files that are hidden. Please make sure you check the

Search Hidden Files and Folders checkbox in the "More advanced options" option to include all hidden files and folders in the search result.

%Application Data%\Microsoft\Windows\Themes\bg.bmp

%System Root%\Users\{User Name}\Documents\Document.pdf

To manually delete a malware/grayware file from an affected system:

• For Windows 2000, Windows XP, and Windows Server 2003:

- Right-click Start then click Search....

- In the File name* input box, type the following:

%Application Data%\Microsoft\Windows\Themes\bg.bmp

%System Root%\Users\{User Name}\Documents\Document.pdf

- In the Look In drop-down list, select My Computer then press Enter.

- Once located, select the file then press SHIFT+DELETE to delete it.

*Note: The file name input box title varies depending on the Windows version (e.g. Search for files or folders named or All or part of the file name.).

• For Windows Vista, Windows 7, Windows Server 2008, Windows 8, Windows 8.1, and Windows Server 2012:

- Open a Windows Explorer window.

- For Windows Vista, 7, and Server 2008 users, click Start>Computer.

- For Windows 8, 8.1, and Server 2012 users, right-click on the lower left corner of the screen, then click File Explorer.

- In the Search Computer/This PC input box, type:

%Application Data%\Microsoft\Windows\Themes\bg.bmp

%System Root%\Users\{User Name}\Documents\Document.pdf

- Once located, select the file then press SHIFT+DELETE to delete it.

*Note: Read the following Microsoft page if these steps do not work on Windows 7.

Step 6

Restart in normal mode and scan your computer with your Trend Micro product for files detected as RANSOM_DETOXCRYPTO.A. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.