BKDR_KELIHOS.R

Microsoft: Backdoor:Win32/Kelihos.A ; Hbedv: NO_VIRUS Norman: New unknown virus W32/Obfuscated.F!genr; Ikarus: Backdoor.Win32.Kelihos

Windows 2000, Windows XP, Windows Server 2003

Threat Type: Backdoor

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

It sends a GET request to the server to download encrypted data. The encrypted data contains information on its spamming routine. It sends spam mails containing links where other malware can be downloaded.

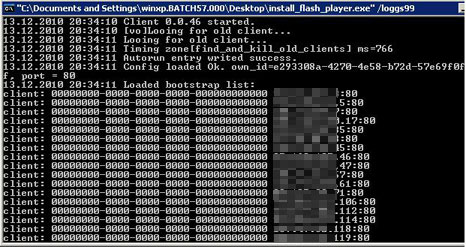

This malware also displays information on its activities when it is executed with the parameter &"/loggs99&."

This backdoor may be dropped by other malware. It may be unknowingly downloaded by a user while visiting malicious websites.

It may also compose messages that can be part of its spamming routine.

It connects to a website to send and receive information.

TECHNICAL DETAILS

Arrival Details

This backdoor may be dropped by other malware.

It may be unknowingly downloaded by a user while visiting malicious websites.

Autostart Technique

This backdoor adds the following registry entries to enable its automatic execution at every system startup:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

SmartIndex = {malware path and file name}

Propagation

This backdoor may also compose messages that can be part of its spamming routine.

Backdoor Routine

This backdoor opens the following port(s) where it listens for remote commands:

- TCP port 1508

- TCP port 1541

- TCP port 80

It connects to the following websites to send and receive information:

- {BLOCKED}6.26.{BLOCKED}9.3

- {BLOCKED}8.130.{BLOCKED}2.5

- {BLOCKED}6.{BLOCKED}6.88.7

- {BLOCKED}1.{BLOCKED}0.190.17

- {BLOCKED}4.{BLOCKED}6.40.35

- {BLOCKED}5.{BLOCKED}0.48.38

- {BLOCKED}8.{BLOCKED}2.0.45

- {BLOCKED}5.{BLOCKED}8.185.46

- {BLOCKED}4.{BLOCKED}4.243.47

- {BLOCKED}6.9.{BLOCKED}1.57

- {BLOCKED}6.{BLOCKED}3.188.61

- {BLOCKED}8.{BLOCKED}5.92.71

- {BLOCKED}8.{BLOCKED}6.162.106

- {BLOCKED}4.{BLOCKED}9.206.112

- {BLOCKED}9.{BLOCKED}6.135.114

- {BLOCKED}7.{BLOCKED}7.82.118

- {BLOCKED}0.{BLOCKED}3.94.119

- {BLOCKED}1.{BLOCKED}3.70.144

- {BLOCKED}3.{BLOCKED}3.192.151

- {BLOCKED}0.{BLOCKED}9.203.177

- {BLOCKED}1.9.{BLOCKED}7.196

- {BLOCKED}1.{BLOCKED}8.132.200

- {BLOCKED}8.2.{BLOCKED}2.206

- {BLOCKED}3.{BLOCKED}2.36.213

- {BLOCKED}2.{BLOCKED}4.33.227

- {BLOCKED}9.{BLOCKED}5.213.227

- {BLOCKED}8.{BLOCKED}3.238.240

- {BLOCKED}8.{BLOCKED}1.143.249

- {BLOCKED}8.{BLOCKED}5.214.250

Other Details

This backdoor displays the following images:

- This malware displays information on its activities when it is executed with the parameter "/loggs99&":

It does the following:

- Sends the following GET request to the server to download encrypted data:

- GET /{BLOCKED}re26NS3/1J2k.htm

- The emails it sends have the following format:

From: {name}

Subject: {subject}

{name} {message1} {message2}

{message3}

{malicious link} - As of this writing, {name} can be any of the following names:

- Abraham

- Adalbert

- Baldwin

- Barbara

- Candida

- Carol

- Daniel

- Dannie

- Eddie

- Edgar

- Fanny

- Felicia

- Gabriel

- Geffrey

- Hadrian

- Hannah

- Irene

- Isaac

- Jacob

- James

- Katharine

- Kathleen

- Lambert

- Laura

- Mabel

- Madeleine

- Nance

- Nancy

- Odette

- Olive

- Paddy

- Patricia

- Rachel

- Ralph

- Sadie

- Sally

- Teddy

- Terry

- Valentine

- Veronica

- Wallace

- Walter

- {Subject} can be any of the following:

- Happy 2011!

- You've got a Happy New Year Greeting Card!

- I made an Ecard for U!

- Enjoy the New Year!

- Wishing you the Best New Year!

- {message1} can be any of the following:

- just mailed to you

- wants to show you

- has created for you

- {message2} can be any of the following:

- a postcard.

- an ecard.

- an electronic New Year greeting card.

- a digital postcard.

- a New Year ECard.

- an Online greeting card.

- {message3} can be any of the following:

- Click on the link below to see your greeting card:

- Collect your E-card here:

- It is waiting for you at our card site, go ahead and see it!

- To pick up your greeting card, click on the following link at anytime within the next 30 days:

- To view the ecard simply click the link below:

- {malicious link} can be any of the following malicious links where other malware can be downloaded:

- http://{BLOCKED}onnectiontexas.com/5gsgr3nw.html

- http://{BLOCKED}group.com/eumuwgyw.html

- http://{BLOCKED}olombia.com/uhiwcnda.html

- http://{BLOCKED}mineshop.com/c2caiytp.html

- http://{BLOCKED}t.info/bl851f3d.html

- http://{BLOCKED}team.com/lk35bsbg.html

- http://{BLOCKED}ley.{BLOCKED}ersystem.com/n1n8s9vk.html

- http://{BLOCKED}nphoto.com/nk975y3.html

- http://{BLOCKED}terautoelectric.com/h7cc4mm6.html

- http://{BLOCKED}gordon.com/ou6qdnk6.html

SOLUTION

Step 1

For Windows XP and Windows Server 2003 users, before doing any scans, please make sure you disable System Restore to allow full scanning of your computer.

Step 2

Identify and terminate files detected as BKDR_KELIHOS.R

- If the detected file is displayed in either Windows Task Manager or Process Explorer but you cannot delete it, restart your computer in safe mode. To do this, refer to this link for the complete steps.

- If the detected file is not displayed in either Windows Task Manager or Process Explorer, continue doing the next steps.

Step 3

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

- SmartIndex = {malware path and file name}

- SmartIndex = {malware path and file name}

Step 4

Scan your computer with your Trend Micro product to delete files detected as BKDR_KELIHOS.R. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.